Buenos días, desde el departamento de Ciberseguridad de nuestra empresa nos alertan de tres vulnerabilidades de la web

que debemos solventar, y queremos saber si nos podéis ayudar a hacerlo.

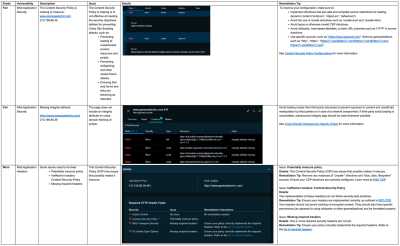

Adjuntamos una captura de pantalla del correo recibido con las tres. Espero que podáis leerlo correctamente. Si no es así, nos decís, gracias de antemano.

Contenido solo visible a usuarios registrados

Hola Ricardo.

Prueba añadiendo lo siguiente al final del archivo .htaccess:

<IfModule mod_headers.c> # 1. Bloquea sniffing de MIME Header always set X-Content-Type-Options "nosniff" # 2. Anti-clickjacking Header always append X-Frame-Options "SAMEORIGIN" Header always set Strict-Transport-Security "max-age=31536000; includeSubDomains" # 4. Referrer Policy Header always set Referrer-Policy "strict-origin-when-cross-origin" # 5. Permissions Policy Header always set Permissions-Policy "\ accelerometer=(), \ ambient-light-sensor=(), \ autoplay=(), \ battery=(), \ camera=(), \ cross-origin-isolated=(), \ display-capture=(), \ document-domain=(), \ encrypted-media=(), \ execution-while-not-rendered=(), \ execution-while-out-of-viewport=(), \ fullscreen=(), \ geolocation=(), \ gyroscope=(), \ keyboard-map=(), \ magnetometer=(), \ microphone=(), \ midi=(), \ navigation-override=(), \ payment=(), \ picture-in-picture=(), \ publickey-credentials-get=(), \ screen-wake-lock=(), \ sync-xhr=(), \ usb=(), \ web-share=(), \ xr-spatial-tracking=()" # 6. Content-Security-Policy <IfModule mod_headers.c> Header set Content-Security-Policy "\ default-src 'self'; \ script-src 'self' \ https://www.youtube.com \ https://www.youtube-nocookie.com \ https://s.ytimg.com \ 'sha256' valores-de-nonced-inline si los identificas; \ script-src-attr 'none'; \ style-src 'self' \ 'unsafe-inline' /* necesario para la mayoría de temas WP modernos */ ; \ img-src 'self' data: https://www.gamesaelectric.com https://*.wp.com https://i.ytimg.com; \ font-src 'self' data:; \ connect-src 'self' \ https://www.youtube.com \ https://*.youtube.com \ https://*.ytimg.com; \ media-src 'self' https://*.youtube.com https://*.ytimg.com blob:; \ frame-src 'self' \ https://www.youtube.com \ https://youtube.com; \ child-src 'self' blob:; \ object-src 'none'; \ base-uri 'self'; \ form-action 'self'; \ frame-ancestors 'self'; \ upgrade-insecure-requests; \ block-all-mixed-content;" </IfModule> </IfModule> Options -Indexes ServerSignature Off

Un saludo

Muchas gracias por tu respuesta Pepe.

Al hacerlo veo que pierdo diversas configuraciones en la página de inicio de la página web como por ejemplo videos de fondo de un elemento de Elementor, o la configuración del aviso de cookies creado por el plugin Complianz, y alguna imagen en otras secciones que tienen implementado un efecto hover, también en Elementor. ¿Es posible mantener éstos elementos cumpliendo las recomendaciones que me exigen?

Hola Ricardo.

Ok, elimina el bloque anterior y prueba con este:

<IfModule mod_headers.c> # === CABECERAS BÁSICAS (obligatorias) === Header always set X-Content-Type-Options "nosniff" Header always append X-Frame-Options "SAMEORIGIN" Header always set Strict-Transport-Security "max-age=31536000; includeSubDomains" Header always set Referrer-Policy "strict-origin-when-cross-origin" Header always set Permissions-Policy "accelerometer=(), camera=(), geolocation=(), gyroscope=(), microphone=(), payment=(), usb=()" Header set Content-Security-Policy "\ default-src 'self'; \ script-src 'self' 'unsafe-inline' \ https://cdn.jsdelivr.net \ https://widget.tagembed.com \ https://meet.jit.si \ https://www.youtube.com \ https://s.ytimg.com \ https://www.youtube-nocookie.com; \ style-src 'self' 'unsafe-inline'; \ img-src 'self' data: https://www.gamesaelectric.com https://*.wp.com https://i.ytimg.com; \ font-src 'self' data:; \ connect-src 'self' \ https://cdn.jsdelivr.net \ https://widget.tagembed.com \ https://meet.jit.si \ https://www.youtube.com \ https://*.ytimg.com; \ media-src 'self' blob: https://*.youtube.com https://*.ytimg.com; \ frame-src 'self' https://www.youtube.com https://youtube.com https://meet.jit.si; \ child-src 'self' blob:; \ object-src 'none'; \ base-uri 'self'; \ form-action 'self'; \ frame-ancestors 'self'; \ upgrade-insecure-requests; \ block-all-mixed-content;" </IfModule> Options -Indexes ServerSignature Off

Las cabeceras de seguridad son bastante estrictas y dependiendo de cada web pueden afectar.

Una vez añadido vacía todas las caches que tengas.

Un saludo

Ahora perfecto Pepe, voy a ver qué me dicen. Muchísimas gracias.

Hola Ricardo.

Ok, dejo el hilo abierto por si necesitas retomarlo.

Un saludo

Buenos días Pepe, desde Ciberseguridad me siguen enviando las mismas vulnerabilidades que antes de colocar el código en el .htaccess

¿Se te ocurre qué más podría hacer? Gracias de antemano.

Hola Ricardo,

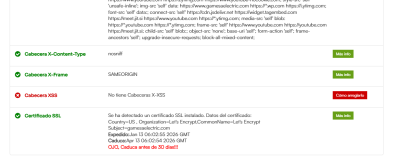

Cual es el mensaje actual que sigue llegando? puedes enviarnos una captura al respecto? si revisamos un analisis identificamos que estan activas

Dentro de la captura la unica cabecera no activa es Cabecera XSS, esta cabecera es importante tengas sumo cuidado en añadirla ya que es posible que añadir este tipo de cabecera en nuestro .htaccess ocasione en algunos casos errores de visualización de nuestro sitio web por lo que implementarlos puede que no sea viable para nuestro sitio, ten en cuenta que tal vez para añadir las cabeceras necesitemos personalizar las cabeceras CSP de acuerdo a las necesidades que nuestro sitio web.

Puedes revisa y darle un vistazo como se añade este y otro tipos de caberra en el siguiente articulo que tenemos disponible → https://www.webempresa.com/blog/como-anadir-las-cabeceras-content-security-policy-x-content-type-x-frame-xss-en-tu-htaccess.html

Un Saludo

Gracias Karen, la verdad es que esto está siendo complejo. He enviado la consulta a ciberseguridad, o comentaré qué dicen.

Pero por otro lado, nos preguntan por la gestión de “Vali platform/reporting for DMARC on gamesaelectric.com? Currently it has dmarc_agg@vali.email set as the rua address for aggregate reporting”

Creo que esto es algo que se gestiona dentro del panel de control del alojamiento. ¿Podéis darme una respuesta a esto? Gracias.

Hola Ricardo,

De acuerdo, quedamos atentos como va todo. Sobre Dmarc entiendo que esta consultando añadir dentro de tu dominio, y como comentas si debes gestionarlo en tu wepanel.

Dmarc es una política de seguridad de correo electrónico que ayuda a protegerte contra el correo fraudulento o phishing al verificar que los mensajes de correo recibidos provienen de fuentes legítimas y autenticadas.

Puedes verificar una guia completa como funciona y configurarlo en este enlace → https://www.webempresa.com/blog/que-es-el-registro-dmarc-y-como-funciona.html

Verificalo y nos comentas como va todo

Un Saludo